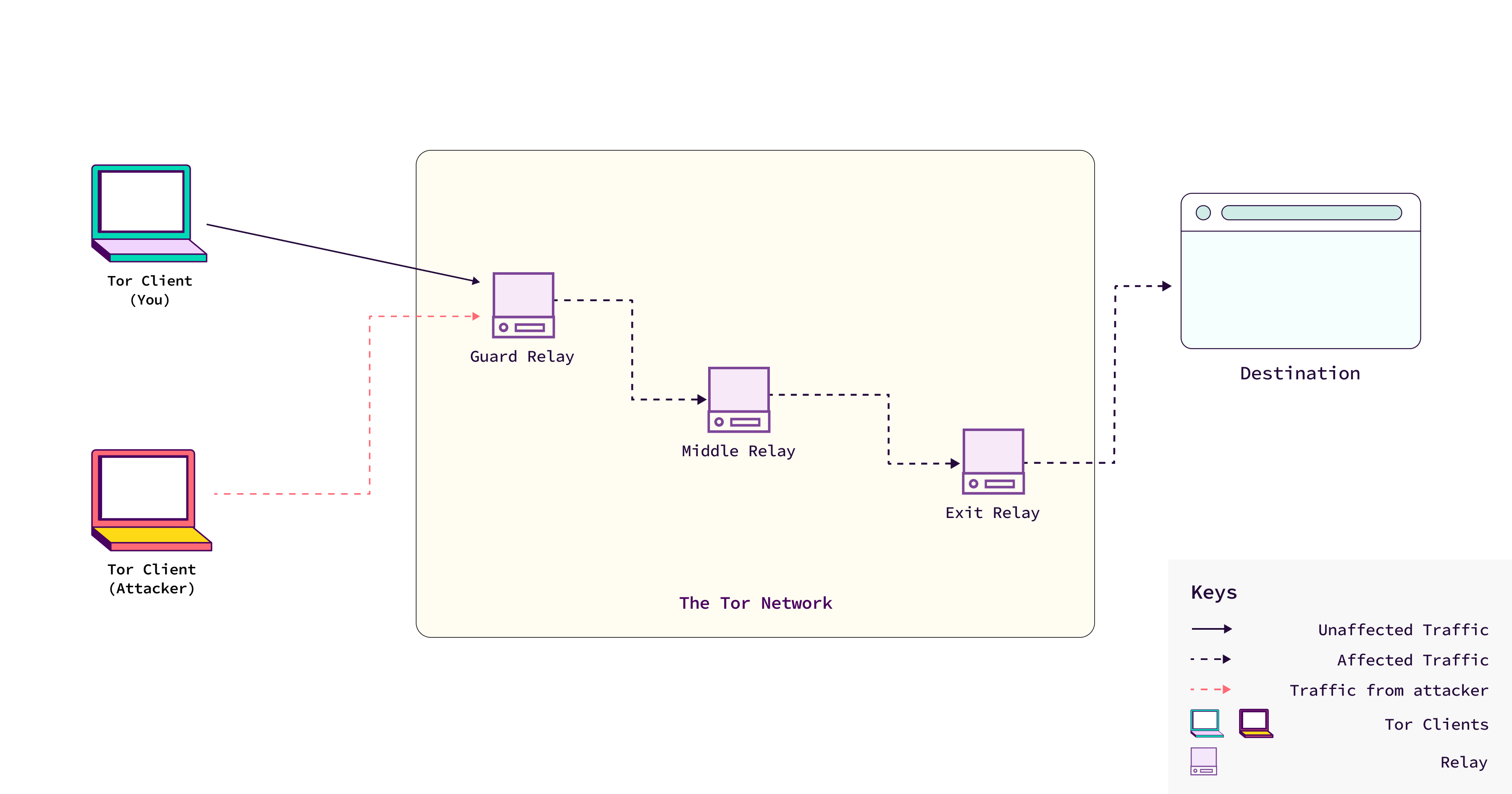

Das Tor-Netzwerk soll die Privatsphäre der Nutzerinnen und Nutzer schützen, indem es ihren Internetverkehr durch eine Reihe von Relays leitet und so die Rückverfolgung ihrer Online-Aktivitäten erschwert.

Das Netz ist jedoch mit verschiedenen Bedrohungen konfrontiert, auch von Personen, die nur einen Tor-Client verwenden.

Diese clientseitigen Angreifer sind zwar in ihren Möglichkeiten im Vergleich zu ausgefeilteren Angreifern begrenzt, können aber dennoch ein erhebliches Risiko für die Leistung und Zuverlässigkeit des Netzes darstellen.

Ein Tor-Client ist eine Software, mit der du das Tor-Netzwerk nutzen kannst.

Der am weitesten verbreitete Tor-Client ist der Tor-Browser, der einem normalen Webbrowser ähnelt, aber einen eingebauten Schutz für die Privatsphäre bietet.

Die Gegner auf der Client-Seite verstehen

Client-seitige Angreifer sind Personen oder Organisationen, die einen Tor-Client benutzen, um Angriffe auf das Netzwerk auszuführen.

Im Gegensatz zu fortgeschrittenen Angreifern kontrollieren sie keine Relays oder Infrastrukturen innerhalb des Tor-Netzwerks.

Stattdessen verlassen sie sich auf ihren Internetzugang und einen Tor-Client, um ihre Angriffe auszuführen.

Denial of Service (DoS) Angriffe

Eine der Hauptbedrohungen, die von Angreifern auf der Client-Seite ausgehen, ist die Möglichkeit, einen Denial-of-Service-Angriff (DoS) durchzuführen.

Ein Denial of Service (DoS)-Angriff ist eine Taktik, bei der ein Angreifer versucht, einen Dienst, in diesem Fall das Tor-Netzwerk, für die beabsichtigten Nutzer unbrauchbar zu machen.

Client-seitige Angreifer können DoS-Attacken ausführen, um die Leistung des Tor-Netzwerks zu beeinträchtigen, was zu Störungen führt, die alle Nutzer betreffen.

Sie könnten das Netzwerk mit einer überwältigenden Menge an Datenverkehr über externe Dienste überfluten oder das Tor-Protokoll selbst ausnutzen.

Dieser Datenverkehr muss nicht zwangsläufig von einem einzigen Client stammen, sondern könnte in einem koordinierten Angriff auf viele Clients verteilt werden.

Das Ergebnis ist ein deutlich verlangsamtes Netzwerk, das es legitimen Nutzern schwer macht, sich zu verbinden oder Tor effektiv zu nutzen.

Diese Unterbrechung kann auch die Betreiber von Relays frustrieren und sie manchmal dazu veranlassen, ihre Relays abzuschalten, wodurch das Netz ungewollt geschwächt wird – ein mögliches Ziel des Angreifers.