Ağ saldırganları, ağın güvenliği ve güvenilirliği için önemli bir tehdit oluşturur.

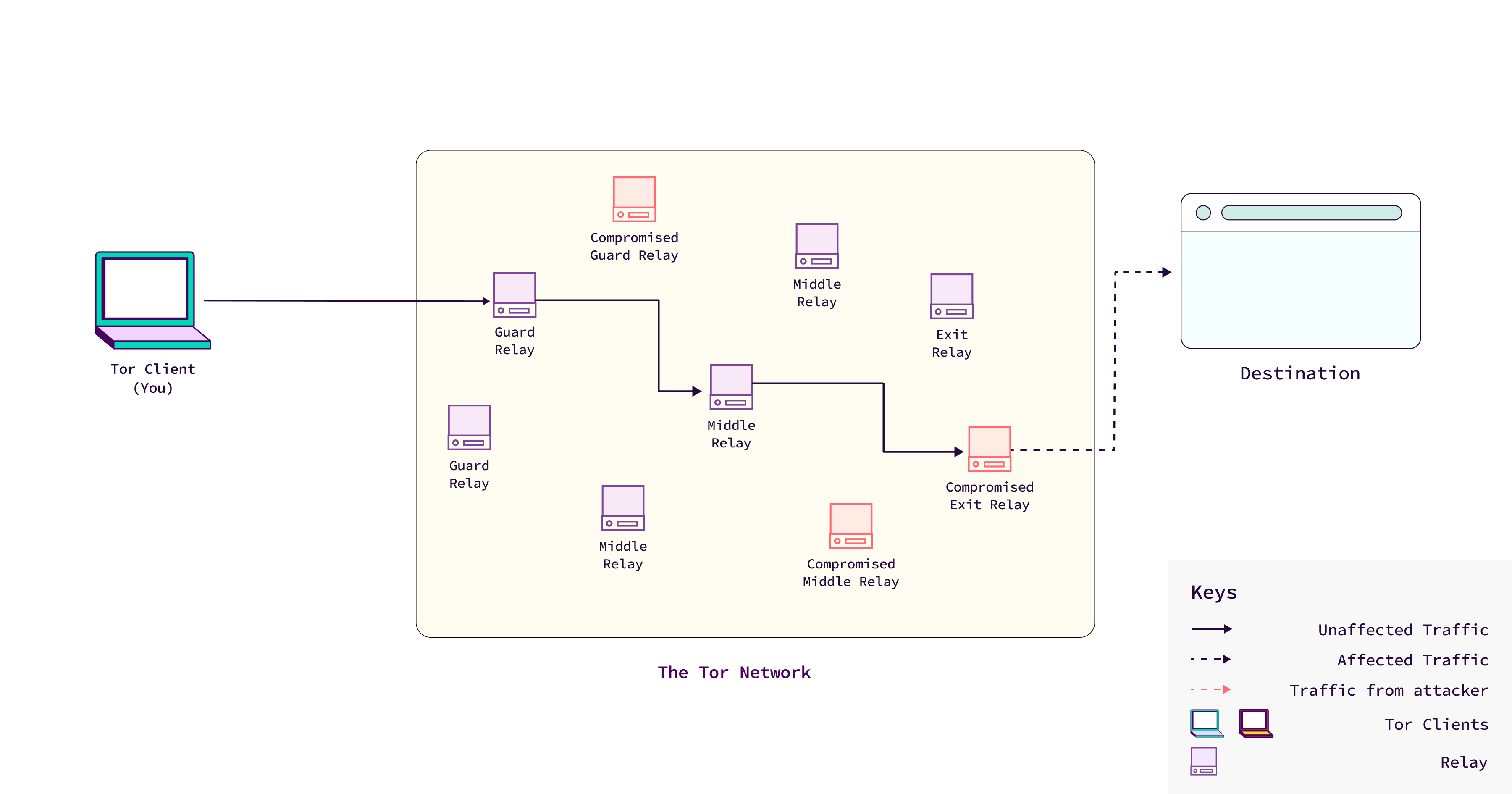

Bu saldırganlar, ağ içinde aktarıcılar işletirler veya bunları tehlikeye atarlar ya da Tor iletişim kuralındaki zayıflıklardan yararlanmak için trafiği değiştirirler.

Amaçları, kullanıcıların anonimliğini bozmak, ağ başarımını düşürmek veya Tor ağının itibarını zedelemek olabilir.

Düşmanların Tor Ağına Saldırı Yöntemleri

Network adversaries can carry out a variety of attacks, which can generally fall into three broad categories: running malicious relays that risks user safety and security, manipulating Tor’s protocol to leak information, and performing denial of service (DoS) attacks.

1. Kötü Niyetli Aktarıcılar İşletmek

Ağ saldırganları genellikle ağa veya kullanıcılara bir şekilde zarar vermek üzere yapılandırılmış aktarıcılar işletir.

Kötü niyetli aktarıcılar şu şekilde tasarlanabilir:

- Üzerlerinden geçen trafiği izlemek.

- Tor kullanıcıları ile ağ arasındaki iletişimi kesintiye uğratmak.

- Kullanıcıların anonimliğini bozmak için kullanılabilecek verileri toplamak.

Kötü niyetli aktarıcılar, ağa zayıflıklar eklemek için kasıtlı olarak yanlış yapılandırılmış olabilir.

Bu aktarıcılar, uygun iletişim kurallarını izlemeyebilir ve bu da bilgilerin sızmasına neden olan trafiğe yol açarak kullanıcıların izlenmesini kolaylaştırabilir.

An attacker could operate a malicious exit relay—the final node where traffic exits the Tor network and reaches the open internet— intentionally designed to steal sensitive data like cryptocurrencies, hijack online accounts, log user activity, or exploit vulnerabilities in Tor's protocol.

Bu durum, saldırgana trafiği yakalama ve değiştirme olanağı tanıyarak, Tor ağını güvenli ve anonim gezinme için kullanan kullanıcılar için önemli riskler oluşturur.

Tor actively works to detect and remove these relays, but attackers often attempt to bypass detection by concealing the true nature of their relays, such as lying about key relay properties or frustrating Tor’s scanning efforts.

2. Bilgi Sızıntılarından Yararlanmak

Tor iletişim kuralı, kullanıcı anonimliğini korumak için tasarlanmış olsa da, saldırganların yararlanabileceği bilinen bilgi sızıntıları veya "yan kanallar" içerir.

Ağda aktarıcılar işleten bir düşman, bu sızıntılardan yararlanarak:

- Tor ağının giriş ve çıkış noktaları arasındaki trafik kalıplarını ilişkilendirerek doğrudan kullanıcıların anonimliğini bozmak.

- Hangi trafiğin belirli bir kullanıcıya ait olduğunu doğrulamayı kolaylaştıran ek veriler sağlayarak diğer anonimliği bozma girişimlerine yardımcı olmak.

Bu bilgi sızıntıları, her birinin ciddiyetinin vurgulandığı Öneri 344 içinde ayrıntılı olarak ele alınmıştır.

Tüm saldırganların kötüye kullanmak için aktarıcı işletmesi gerekmese de, ağda aktarıcılar işleten düşmanlar daha fazla trafiği görmek ve incelemek için daha iyi bir konumdadır. Bu durum onların saldırılarını daha etkili yapar.

3. Hizmet Reddi (DoS) Saldırıları Yapmak

Ağdaki düşmanlar, Tor ağının başarımını düşürmek için DoS saldırıları da kullanabilir. Bu durum ağın yavaş veya güvenilmez hale gelmesine neden olur.

Bu saldırılar şunları yapabilir:

- Tor iletişim kuralındaki zayıflıklardan yararlanarak büyük miktarda trafik oluşturmak ve ağı aşırı yüklemek.

- Ağı trafikle doldurmak için dış hizmetleri kullanarak tıkanıklığa neden olmak.

Bir DoS saldırısının amacı, genellikle kullanıcıları Tor kullanmaktan caydıracak ve daha az güvenli alternatiflere yönelmesini sağlayacak kadar yavaş veya kullanılamaz hale getirmektir.

Bir DoS saldırısı, aktarıcıları işleten gönüllüleri de hayal kırıklığına uğratabilir ve onların aktarıcılarını kapatmalarına yol açabilir. Bu durum, ağı zayıflatır ve diğer saldırılara karşı daha savunmasız hale getirir.

Kötü niyetli veya yanlış yapılandırılmış aktarıcıların varlığı, ayrıca DoS saldırıları potansiyeli, Tor ağının güvenliğini, güvenilirliğini ve itibarını ciddi şekilde zayıflatabilir.

Kullanıcılar ağı güvensiz veya yavaş olarak algılarsa, kullanmayı bırakabilirler. Bu durum ağın genel anonimliğini azaltır (daha fazla kullanıcı, bireysel trafiklerin izlenmesini zorlaştırır).

As the Tor project relies on volunteers for relays and external funding, frequent attacks could discourage operators and impact funding, both critical for keeping the network operational.

Tor ağında bu tehditleri algılamak ve ortadan kaldırmak için sistemler olsa da, saldırganlar algılanmayı önlemek ve ağı zayıflatmak için taktiklerini sürekli geliştiriyorlar.

Bu tehditlerin daha derin olarak anlaşılması ve sürekli dikkat edilmesi, Tor ağının güvenliğini ve kullanılabilirliğini korumak için temel gerekliliktir.