Ови нападачи укључују ентитете као што су администратор вашег ВиФи рутера, провајдер интернет услуга (ИСП), провајдер хостинга или услуга виртуелне приватне мреже (ВПН).

Њихова близина вашем путу повезивања даје им јединствене могућности да прикупе информације или манипулишу вашим саобраћајем на начине које удаљенији противници не могу.

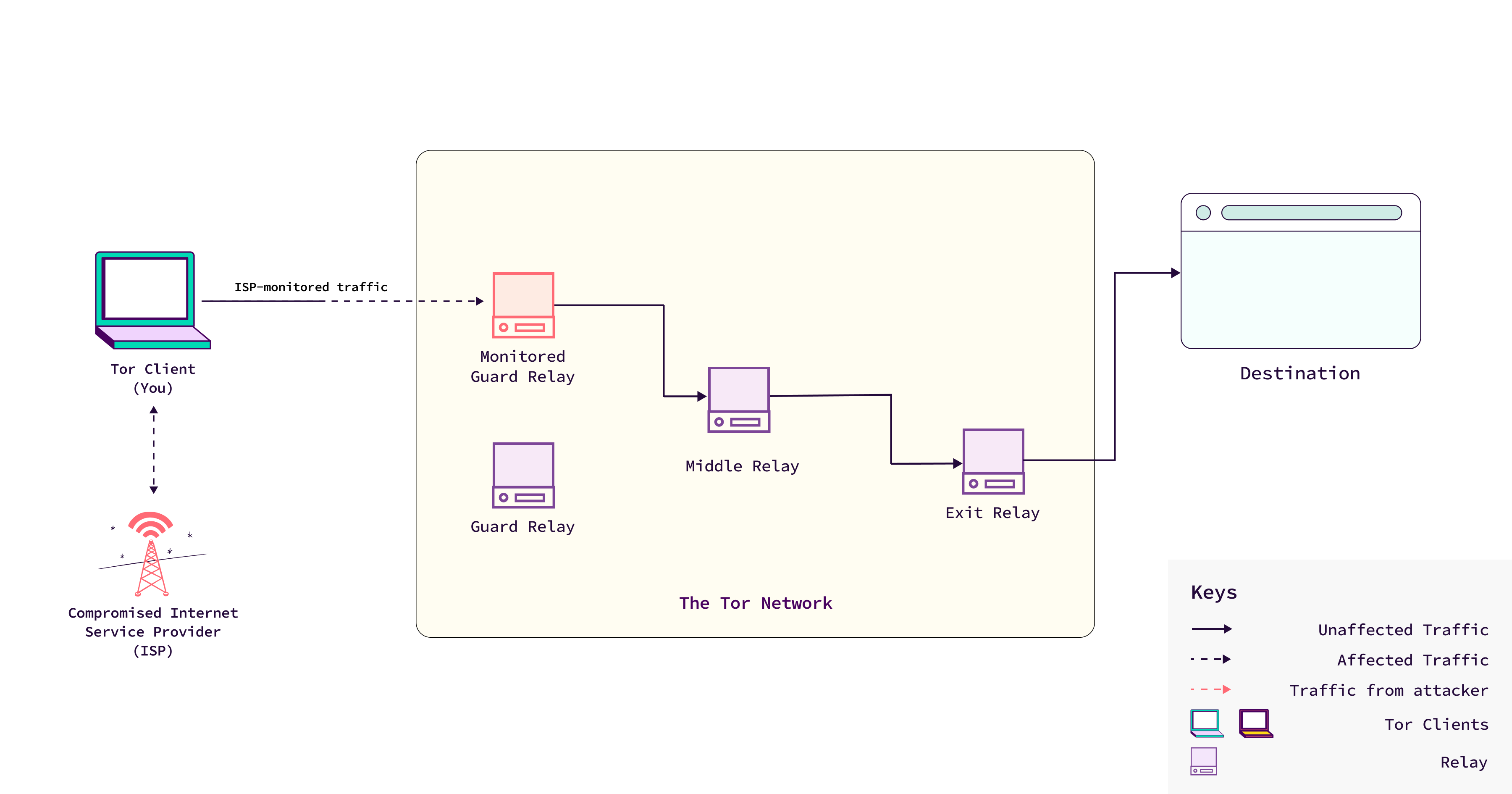

Ипак, ИСП-ови или провајдери хостинга који управљају Тор релејима које користите за повезивање на Тор мрежу, као и сви други ИСП-ови и рутери дуж вашег пута до мреже, такође се сматрају локалним противницима.

Како локални противници нападају мрежу

Локални противници можда немају широке способности као они који контролишу или надгледају различите релеје у мрежи, али су и даље опасни јер могу да се фокусирају на специфичне везе које пролазе кроз њихове системе.

Неке од кључних начина на које могу напасти Тор кориснике укључују:

- Контрола рута саобраћаја:

Локални противници могу манипулисати рутирањем вашег Тор саобраћаја како би осигурали да прође само кроз Чуваре или Мостове (прва тачка повезивања у Тор мрежи) које контролишу.

Чинећи то, повећавају своје шансе да надгледају ваш саобраћај и потенцијално вас денанонимизују. Ова манипулација може бити суптилна и тешка за кориснике да је детектују, што је чини снажном претњом.

- Искоришћавање цурења информација:

Ваша употреба Тора може открити податке које локални противници могу желети да искористе.

На пример, ова цурења могу открити узорке у вашем саобраћају који би могли олакшати нападачу да вас денанонимизује или повезује ваше активности са вама.

Локални противници су у јединственој позицији да искористе ова цурења јер могу блиско надгледати вашу везу са Тор мрежом.

Примери напада локалних противника

Ови локални противници могу извршити разне нападе, укључујући:

- Анализа НетФлов: ИСП или провајдер хостинга могао би да изврши анализа НетФлов, технику која надгледа токове саобраћаја у мрежи.

Анализом ових токова, могли би да идентификују узорке који потврђују да ли одређени саобраћај припада одређеном кориснику, чиме помажу у покушајима денаонимизације.

- Искоришћавање тајних канала: Ако локални противник додатно управља излазним релејем (последњим чвором у Тор кругу пре него што саобраћај изађе на интернет), могао би да искористи одређене рањивости, као што су изгубљене ћелије, да тајно открије вашу информацију или вас денанонимизује.

Изгубљена ћелија се односи на комад података (који се зове ћелија) који је намерно одбачен или игнорисан од стране чвора у мрежи, а када се ћелија изгуби, то значи да подаци не напредују у мрежи.

Овај метод, познат као кријумчарење канала изгубљених ћелија, могао би омогућити нападачу да вас денанонимизује или прикупи информације о вашим активностима на Тор мрежи.