Како Тор пружа заштиту, такође се суочава са бројним претњама од нападача који имају за циљ да поткопају његову безбедност.

Ови нападачи могу покушати да наруше приватност Тор корисника кроз низ тактика, од сложених техничких трикова до простих лажи.

Без обзира да ли сте редован Тор корисник или само заинтересовани за онлајн приватност, разумевање ових проблема је критично за вашу онлајн безбедност.

1. Анализа саобраћаја: Гледање како подаци путују

Замислите да шаљете тајно писмо кроз низ пријатеља.

Свакој пријатељу се предаје писмо, а последњи пријатељ га доставља примаоцу.

Иако је писмо запечаћено, неко ко прати може да нагађа коме пишете видећи коме сте дали писмо и ко га је добио на другом крају.

Нападачи користе сличну методу која се зове анализа саобраћаја.

Не морају да читају ваше поруке—могу покушати да открију ко кому комуницира само посматрајући како подаци пролазе кроз Тор мрежу.

Ако нападач види податке који улазе у Тор мрежу са вашег рачунара и види сличне податке који излазе на другој страни, могу нагађати да су подаци повезани, иако су шифровани.

На пример, нападач може да надгледа вашу интернет везу (можда преко вашег провајдера интернет услуга).

Кроз ово, могу приметити да шаљете специфичан износ података у Тор мрежу у одређено време, или податке који излазе из Тор мреже са сличним временом и величином.

Поређењем ових образаца, могу да нагађају који Тор корисник је повезан са којим вебсајтом или услугом, чак и ако су подаци сами шифровани.

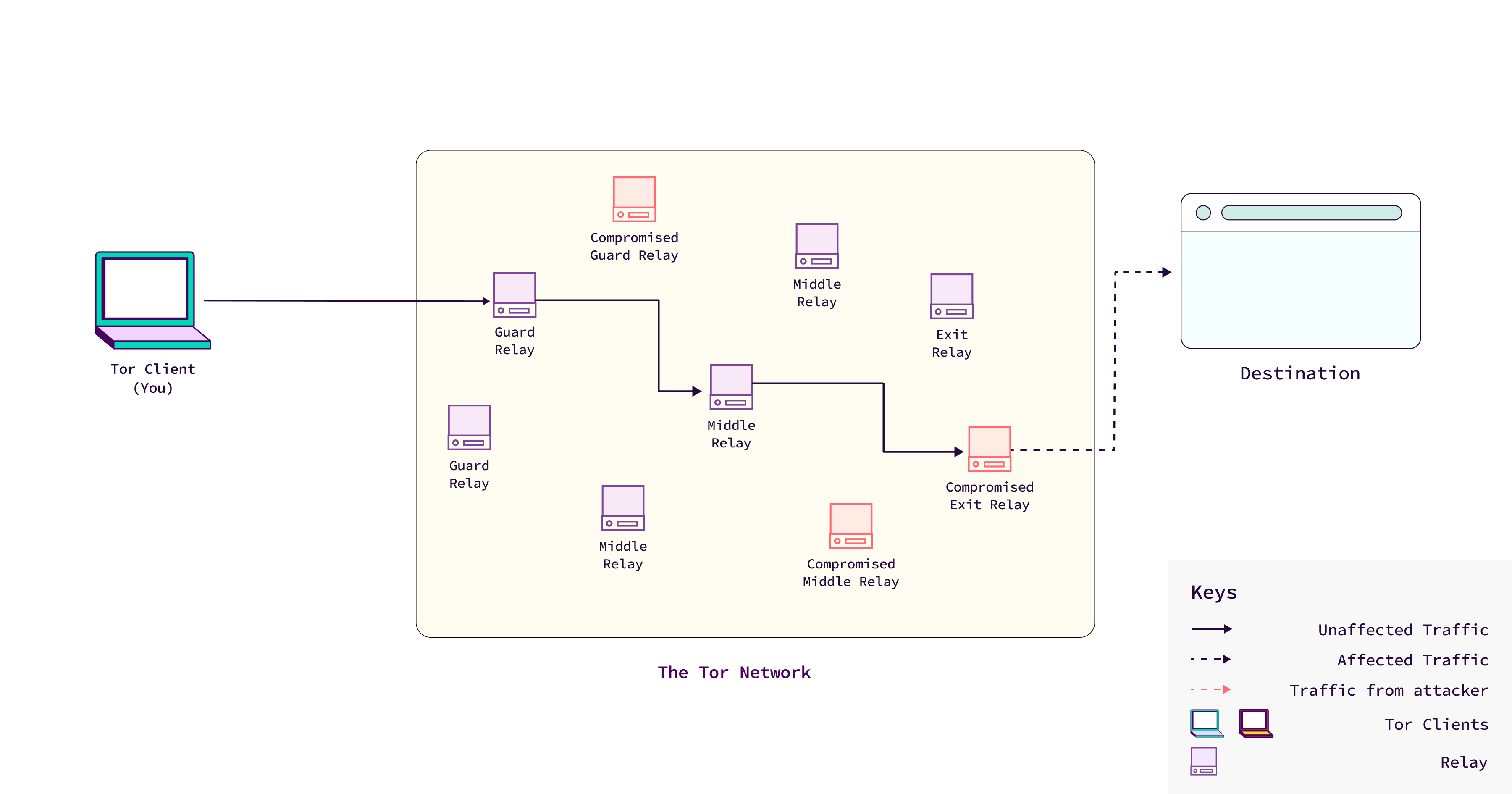

2. Злонамерни релеји: Лоши пријатељи у ланцу

Тор мрежа се ослања на волонтере да управљају релејима (као пријатељи у нашем примеру тајног писма).

Нeki релеји примају податке, неки их прослеђују, а други их шаљу из мреже.

Али шта ако један од ових релеја управља неко са лошим намерама?

Злонамерни релеј је као пријатељ у ланцу који тајно отвара писмо и чита га или чак мења пре него што га проследи.

Ако нападач управља излазним релејем (последњим релејем пре него што ваши подаци напусте Тор мрежу), могли би покушати да шпијунирају ваше податке ако нису правилно шифровани.

Да бисте спречили да се ово деси, увек користите HTTPS веб сајтове, који шифрују ваш саобраћај од краја до краја, и избегавајте преношење осетљивих информација преко нешифрованих веза док користите Тор.

3. Декодирање: Откривање вашег идентитета

Деанонимизација је када неко открије ко сте заиста, иако покушавате да останете анонимни.

Нападачи могу користити различите трикове да би то урадили.

Замислите да неко куца на ваша врата, а чим их отворите, брзо вас фотографише.

Нису морали да вас прате током целог дана да би открили где живите—само су требали да вас ухвате у правом тренутку.

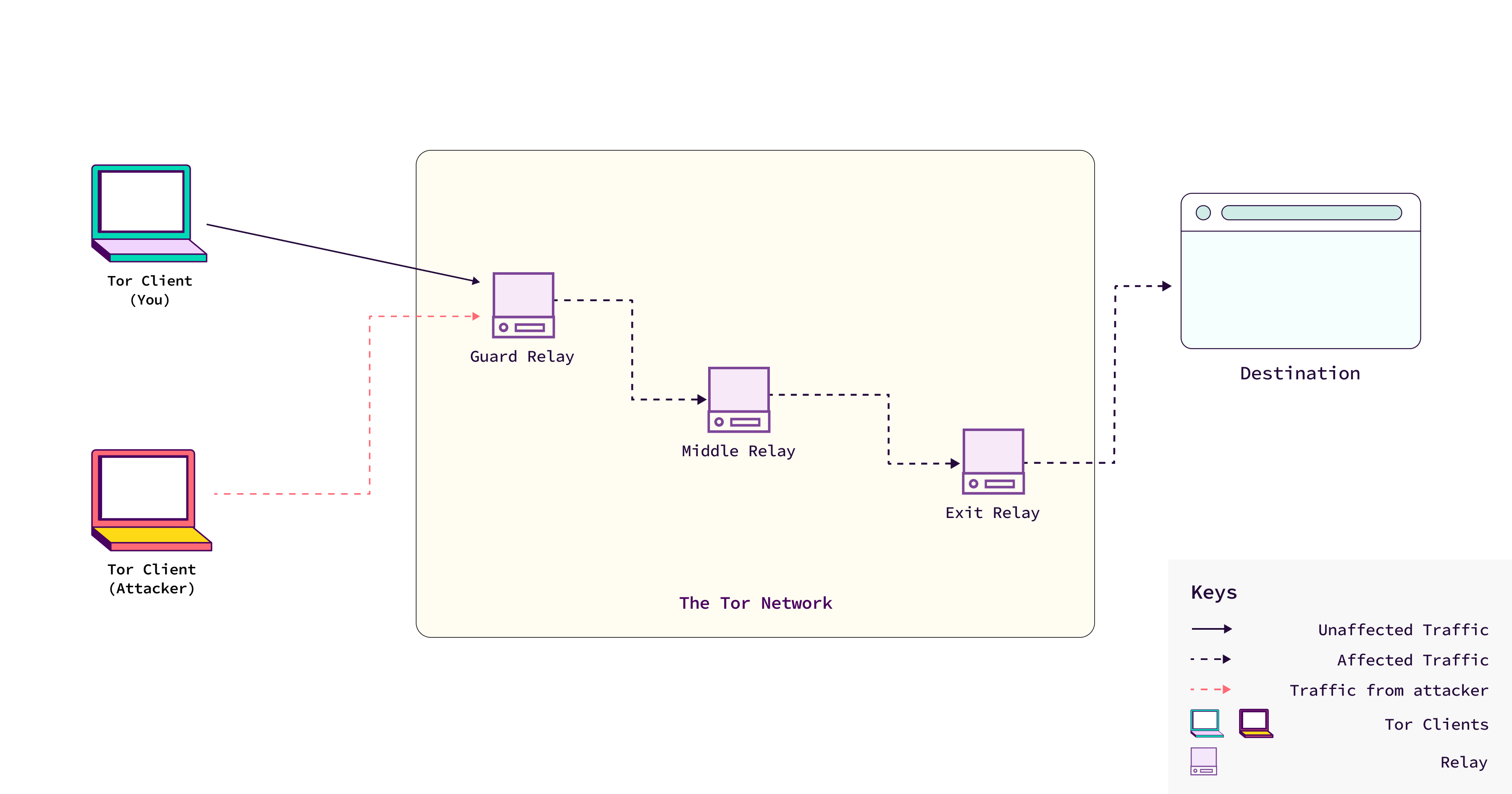

Нападачи могу учинити нешто слично посматрајући образце у вашој онлајн активности покрећући лоше релеје и примењујући DDoS нападе како би добили више саобраћаја усмереног преко својих релеја.

4. DDoS напади: Претерано оптерећење мреже

Дистрибуирани напад на одбијање услуге (DDoS) је када нападач пошаље толико саобраћаја на вебсајт или мрежу да она буде преоптерећена и престане да ради.

То је као да поплавите продавницу са толико купаца да нико не може да прође кроз врата.

Ако нападач не жели да људи користе Тор, могу послати велики износ саобраћаја на Тор релеје, чинећи да буде тешко или немогуће за стварне кориснике да се повежу.

5. Сарадња са ИСП-овима: Шпијунирање преко вашег интернет провајдера

Провајдери интернет услуга (ИСП-ови) су компаније које вас повезују на интернет.

У неким случајевима, нападачи могу сарађивати са ИСП-овима да надгледају или контролишу шта радите на мрежи.

Замислите да ваш поштар (ИСП) може да изабере специфичне сортирнице које контролише, не да отвара ваше писма, већ да надгледа где иду и када.

Слично томе, локални противници могу манипулисати вашим Тор саобраћајем да осигурају да прође кроз њихове контролисане Чуваре или Мостове (прве везе у Тор мрежи).

Иако не могу да читају ваш саобраћај, ово повећава њихове шансе да прате вашу активност и потенцијално вас идентификују кроз узорке саобраћаја.

У неким земљама, ИСП-ови могу бити принуђени да надгледају или блокирају Тор саобраћај, чинећи да буде теже да користите мрежу.

Тор нуди моћан алат за онлајн приватност, али је важно разумети да није непобедив.

Људи који желе да пробију Тор-ове заштите користе многе различите методе.

Да бисте остали безбедни на мрежи, основно је бити свестан ових претњи.

Разумевањем како Тор функционише и ризика који су укључени, можете донети информисане изборе да заштитите вашу приватност.