Сетевые злоумышленники представляют серьёзную угрозу безопасности и надёжности сети.

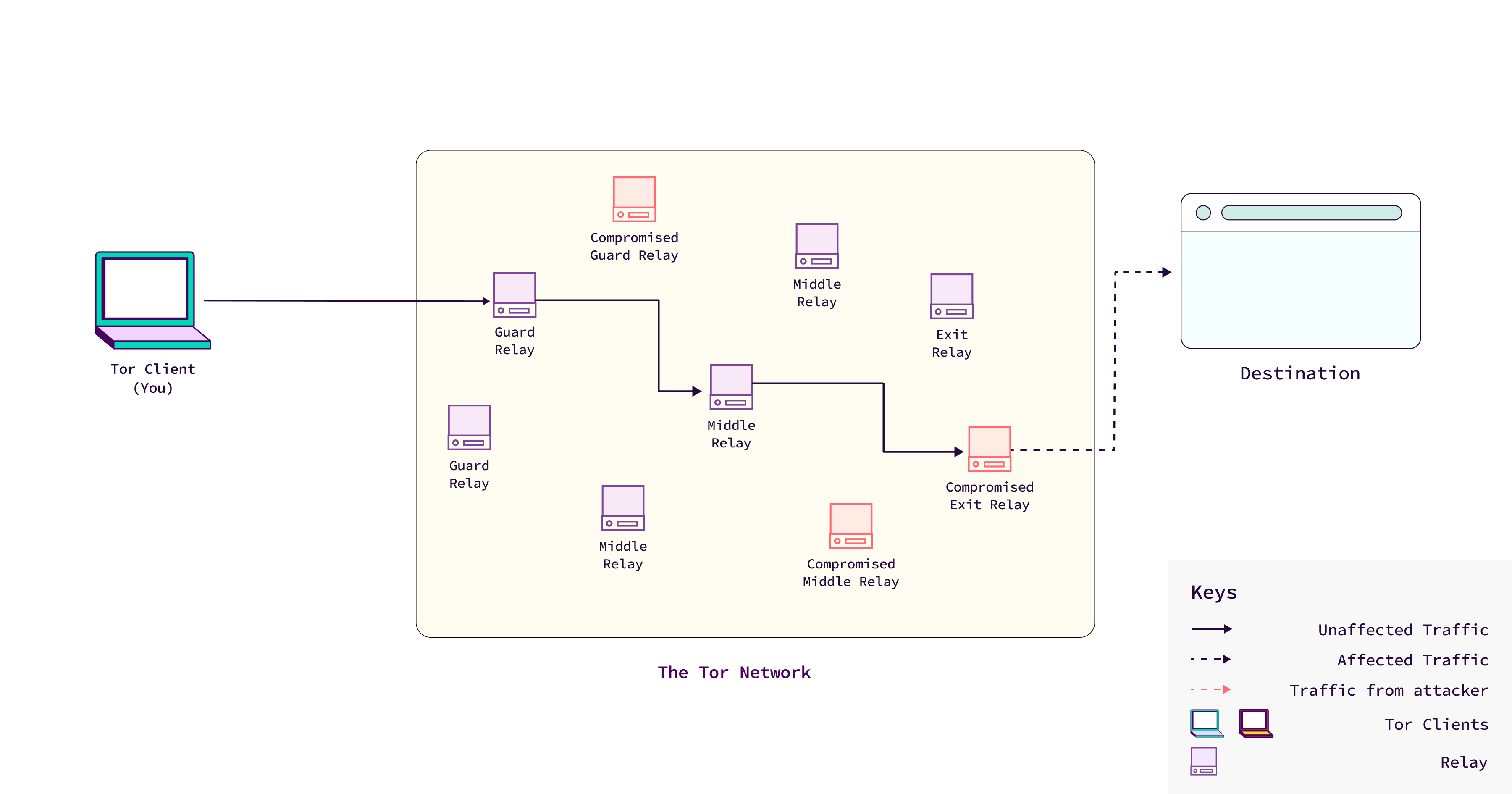

К таким атакующим относятся те, кто управляет узлами в сети или захватывает их, а также манипулирует трафиком, чтобы использовать уязвимости протокола Tor.

Их целью может быть деанонимизация пользователей, ухудшение производительности сети или подрыв репутации Tor.

Как Сетевые Злоумышленники атакуют Tor

Сетевые злоумышленники могут осуществлять различные атаки, которые в целом можно разделить на три широкие категории: запуск вредоносных узлов, создающих угрозу безопасности пользователей; манипуляции с протоколом Tor с целью утечки информации; и проведение атак типа отказ в обслуживании (DoS).

1. Запуск вредоносных узлов

Сетевые злоумышленники часто управляют узлами, настроенными чтобы причинять вред сети или её пользователям.

Вредоносные узлы могут быть спроектированы таким образом, чтобы:

- Шпионить за трафиком, проходящим через них.

- Нарушать связь между пользователями Tor и сетью.

- Собирать данные, которые могут быть использованы для деанонимизации пользователей.

Вредоносные узлы также могут быть намеренно неправильно настроены, чтобы сделать сеть уязвимой.

Эти узлы могут не соблюдать правильный протокол, что приводит к утечкам информации в трафике и упрощает отслеживание пользователей.

Злоумышленник может запустить вредоносный выходной узел - последний узел, через который трафик покидает сеть Tor и выходит в открытый интернет, - специально настроенный для кражи конфиденциальных данных, таких как криптовалюты, захвата онлайн-аккаунтов, логирования активности пользователей или эксплуатации уязвимостей протокола Tor.

Это позволяет атакующему перехватывать и изменять трафик, создавая серьёзные риски для пользователей, которые полагаются на Tor для безопасной и анонимной работы в сети.

Tor активно работает над обнаружением и удалением таких узлов, однако злоумышленники часто пытаются обойти обнаружение, скрывая истинную природу своих узлов - например, предоставляя ложные сведения о ключевых характеристиках узла или затрудняя работу механизмов сканирования Tor.

2. Эксплуатация Утечек Информации

Протокол Tor, несмотря на то что он разработан для защиты анонимности пользователей, имеет известные утечки информации, или "побочные каналы", которыми атакующие могут воспользоваться.

Сетевой злоумышленник, управляющий узлами, может воспользоваться такими утечками, чтобы:

- Непосредственно деанонимизировать пользователей, сопоставляя паттерны трафика между входной и выходной точками сети Tor.

- Помогать другим попыткам деанонимизации, предоставляя дополнительные данные, которые упрощают подтверждение того, какой трафик принадлежит конкретному пользователю.

Эти утечки информации подробно описаны в Предложении 344, где подчёркивается серьёзность каждой из них.

Хотя для эксплуатации таких уязвимостей не всегда требуется управление узлами, сетевые злоумышленники, имеющие узлы под своим контролем, находятся в более выгодном положении: они видят больший объём трафика и могут проводить анализ трафика, делая свои атаки более эффективными.

3. Атаки типа «отказ в обслуживании» (DoS)

Сетевые злоумышленники также могут использовать атаки типа DoS, чтобы ухудшить работу сети Tor, делая её медленной или ненадёжной.

Такие атаки могут:

- Эксплуатировать уязвимости в протоколе Tor для генерации больших объёмов трафика, перегружая сеть.

- Использовать внешние сервисы для перегрузки сети трафиком, существенно снижая пропускную способность сети.

Цель DoS атаки часто заключается в том, чтобы отбить у пользователей желание использовать Tor, сделав его настолько медленным или непригодным к использованию, что они переходят на менее безопасные альтернативы.

Атака типа DoS может также демотивировать волонтёров, управляющих узлами, что в итоге может привести к их отключению — это ослабляет сеть и делает её более уязвимой для последующих атак.

Наличие вредоносных или неправильно настроенных узлов вместе с DoS атаками могут серьёзно подорвать безопасность, надёжность и репутацию сети Tor.

Если пользователи будут считать сеть небезопасной или медленной, они могут перестать её использовать, что снизит общий уровень анонимности сети (поскольку большее число пользователей затрудняет отслеживание трафика каждого отдельного пользователя).

Поскольку Проект Tor полагается на добровольцев для поддержки узлов и на внешнее финансирование, частые атаки могут демотивировать операторов и негативно сказаться на финансировании — а оба этих фактора критически важны для поддержания работоспособности сети.

Хотя в Tor существуют механизмы для обнаружения и устранения таких угроз, атакующие постоянно развивают свои тактики, чтобы обходить обнаружение и ослаблять сеть.

Глубокое понимание этих угроз и постоянная бдительность имеют ключевое значение для поддержания безопасности и удобства использования сети Tor.