К таким атакующим относятся, например, администратор вашего Wi‑Fi‑роутера, интернет-провайдер, хостинг‑провайдер или сервис виртуальной частной сети (VPN).

Близость к вашему пути подключения даёт им уникальные возможности собирать информацию или манипулировать вашим трафиком способами, недоступными более удалённым противникам.

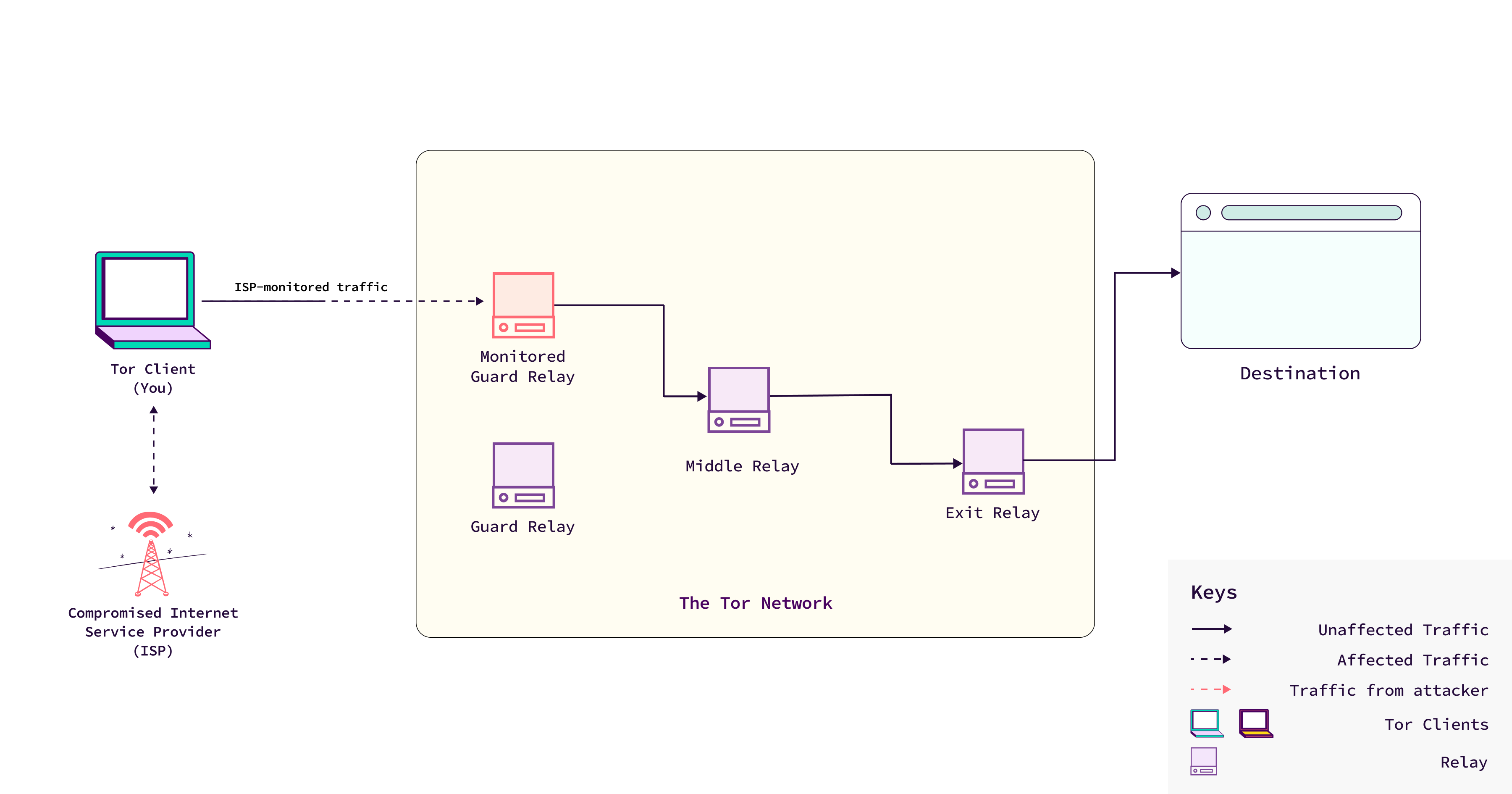

При этом интернет-провайдеры или хостинг‑провайдеры, которые управляют узлами Tor, через которые вы подключаетесь к сети, а также любые другие провайдеры и маршрутизаторы на вашем пути к сети, также считаются локальными злоумышленниками.

Как локальные злоумышленники атакуют сеть

Локальные злоумышленники могут не обладать широкими возможностями контроля или отслеживания узлов в сети, но они всё равно представляют опасность, поскольку могут сосредоточиться на конкретных соединениях, проходящих через их системы.

Основные способы атаки на пользователей Tor:

- Контроль Маршрутов Трафика:

Локальные злоумышленники могут манипулировать маршрутизацией вашего трафика Tor так, чтобы он проходил только через подконтрольные им охранные узлы или мосты — первую точку подключения в сети Tor.

Делая это, они повышают свои шансы на мониторинг вашего трафика и потенциальную деанонимизацию. Такая манипуляция может быть незаметной и трудной для обнаружения пользователями, что делает её серьёзной угрозой.

- Эксплуатация утечек информации:

Использование вами Tor может приводить к утечкам данных, которыми локальные злоумышленники могут попытаться воспользоваться.

Например, такие утечки могут раскрывать закономерности в вашем трафике, которые упрощают для атакующего деанонимизацию или связывание вашей активности с вами.

Локальные злоумышленники находятся в уникальном положении, позволяющем им воспользоваться такими утечками, поскольку они могут внимательно отслеживать ваше подключение к сети Tor.

Примеры Атак Локального Злоумышленника

Эти локальные злоумышленники могут выполнять различные виды атак, включая:

- Анализ NetFlow: Интернет-провайдер или хостинг‑провайдер может проводить анализ NetFlow — метод отслеживания потоков трафика в сети.

Анализируя эти потоки, они могут выявлять закономерности, подтверждающие, что определённый трафик принадлежит конкретному пользователю, тем самым делая возможной деанонимизацию.

- Эксплуатация скрытых каналов: Если локальный злоумыленник также управляет выходным узлом (последним узлом в цепочке Tor перед выходом трафика в интернет), он может использовать определённые уязвимости, например потерю ячеек, чтобы осуществить утечку данных или чтобы деанонимизировать вас.

Потерянная ячейка (dropped cell) — это единица данных (ячейка), которая намеренно отбрасывается или игнорируется узлом в сети. Когда ячейка теряется, это означает, что данные не продвигаются дальше по сети.

Этот метод, известный как вектор скрытого канала на основе потерянных ячеек (dropped cells covert channel), может позволить атакующему деанонимизировать вас или собрать информацию о вашей активности в сети Tor.