Хотя Tor обеспечивает защиту, он также сталкивается с многочисленными угрозами со стороны атакующих, которые стремятся подорвать его безопасность.

Такие атакующие могут пытаться нарушить приватность пользователей Tor, используя самые разные приёмы — от сложных технических ухищрений до простого обмана.

Независимо от того, являетесь ли вы постоянным пользователем Tor или просто интересуетесь онлайн‑приватностью, понимание этих угроз имеет решающее значение для вашей безопасности в интернете.

1. Анализ трафика: Наблюдение за тем, как передаются данные

Представьте, что вы отправляете секретное письмо через цепочку друзей.

Каждый друг передаёт письмо следующему, а последний друг доставляет его получателю.

Хотя письмо запечатано, наблюдатель может догадаться, кому вы его пишете, исходя из того, кому вы передали письмо и кто его получил на другом конце.

Атакующие используют схожий метод, называемый анализом трафика.

Им не нужно читать ваши сообщения — они могут попытаться определить, кто с кем общается, просто наблюдая за тем, как данные передаются через сеть Tor.

Если атакующий видит данные, уходящие от вашего компьютера в сеть Tor, и замечает похожие данные на выходе с другой стороны, он может предположить, что эти данные связаны, даже если они зашифрованы.

Например, атакующий может следить за вашим интернет-подключением (возможно, через вашего интернет-провайдера).

Таким образом они могут заметить, что вы отправляете определённый объём данных в сеть Tor в конкретное время, или что из сети Tor выходит похожий объём данных с аналогичным временем передачи.

Сравнивая такие паттерны, они могут предположить, какой пользователь Tor подключается к какому сайту или сервису, даже если сами данные зашифрованы.

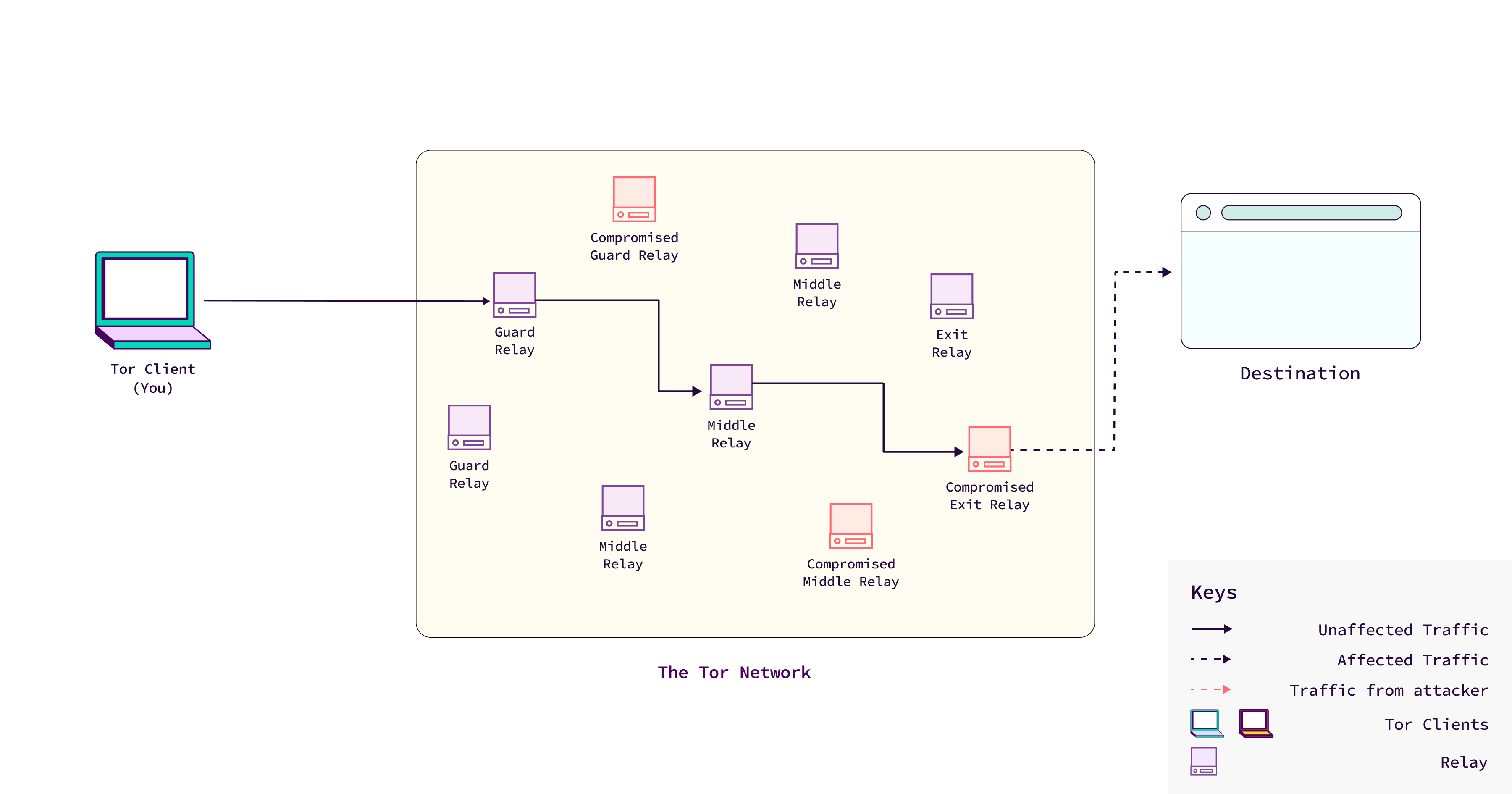

2. Вредоносные узлы: Плохие друзья в цепочке

Сеть Tor опирается на волонтёров, которые управляют узлами (как друзья в нашем примере с секретным письмом).

Одни узлы принимают данные, другие передают их дальше, а третьи отправляют их за пределы сети.

Но что, если один из этих узлов управляется кем-то со злыми намерениями?

Вредоносный узел — это как друг в цепочке, который тайком вскрывает письмо, читает его или даже изменяет перед тем, как передать дальше.

Если атакующий управляет выходным узлом (последним узлом перед тем, как ваши данные покидают сеть Tor), он может попытаться следить за вашими данными, если они не зашифрованы должным образом.

Чтобы этого избежать, всегда используйте сайты с HTTPS, которые обеспечивают сквозное шифрование трафика, и не передавайте конфиденциальную информацию по незашифрованным соединениям при использовании Tor.

3. Деанонимизация: Раскрытие вашей личности

Деанонимизация — это когда кто-то выясняет, кто вы на самом деле, несмотря на ваши попытки оставаться анонимным.

Атакующие могут использовать для этого разные приёмы.

Представьте, что кто-то стучит в вашу дверь, и как только вы открываете, он быстро делает ваше фото.

Им не нужно было следить за вами весь день, чтобы узнать, где вы живёте — им было достаточно поймать вас в нужный момент.

Атакующие могут действовать схожим образом, наблюдая за паттернами вашей онлайн-активности, запуская плохие узлы и проводя DDoS-атаки, чтобы направить больше трафика через собственные узлы.

4. DDoS Атаки: Перегрузка сети

Распределённая атака типа «отказ в обслуживании» (DDoS) — это ситуация, когда атакующий отправляет настолько большой объём трафика на сайт или в сеть, что они оказываются перегружены и перестают работать.

Это похоже на ситуацию, когда магазин заполняют таким количеством посетителей, что никто не может пройти через дверь.

Если атакующий не хочет, чтобы люди использовали Tor, он может отправлять огромный объём трафика на узлы Tor, делая подключение для реальных пользователей затруднительным или вовсе невозможным.

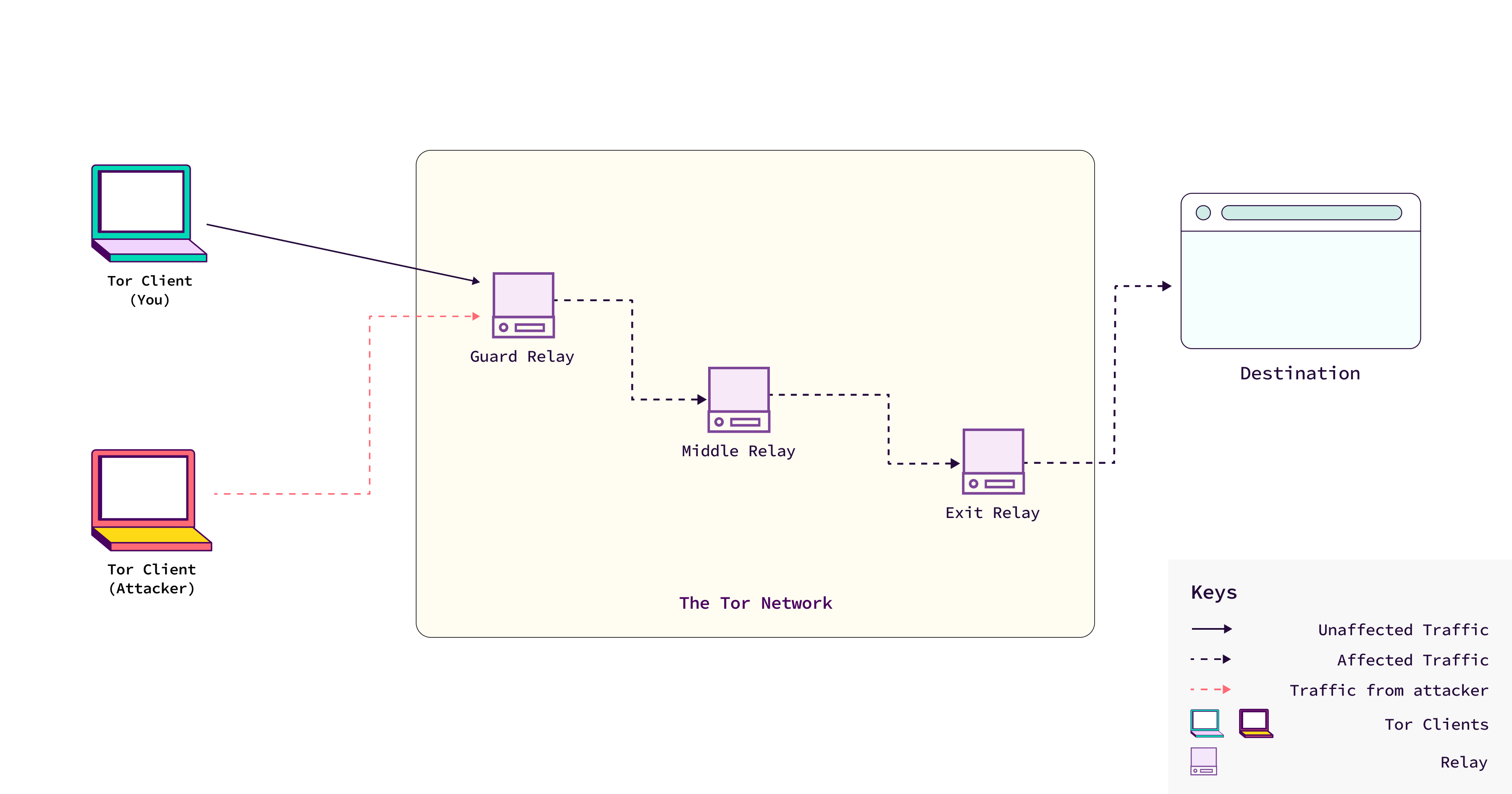

5. Работа с интернет-провайдерами: Слежка через вашего провайдера

Интернет‑провайдеры — это компании, которые обеспечивают ваше подключение к интернету.

В некоторых случаях атакующие могут сотрудничать с интернет‑провайдерами, чтобы отслеживать или контролировать вашу онлайн‑активность.

Представьте, что ваш почтальон (интернет-провайдер) может выбирать определённые сортировочные пункты, находящиеся под его контролем — не для того, чтобы вскрывать ваши письма, а чтобы отслеживать, куда и когда они идут.

Аналогичным образом локальные атакующие могут манипулировать вашим Tor‑трафиком, чтобы он проходил через контролируемые ими охранные узлы или мосты (первые точки подключения в сети Tor).

Хотя они не могут читать ваш трафик, это увеличивает их шансы на отслеживание вашей активности и на идентификацию вашей личности по паттернам трафика.

В некоторых странах интернет‑провайдеров могут обязать отслеживать или блокировать трафик Tor, что затрудняет использование сети.

Tor предоставляет мощный инструмент для защиты приватности в интернете, но важно понимать, что он не является неуязвимым.

Люди, стремящиеся обойти механизмы защиты Tor, используют множество разных методов.

Чтобы оставаться в безопасности в интернете, важно осознавать эти угрозы.

Понимая, как работает Tor и какие риски он влечет, вы можете принимать обоснованные решения для защиты своей приватности.